Enabling

Deliver world class digital financial solutions, that enable seamless experiences for:

- digital onboarding

- QR transactions

- identity validation

- business banking services

- conversational banking

- fraud prevention

- mobile banking

- SaaS solutions

- cross selling opportunities

- digital onboarding

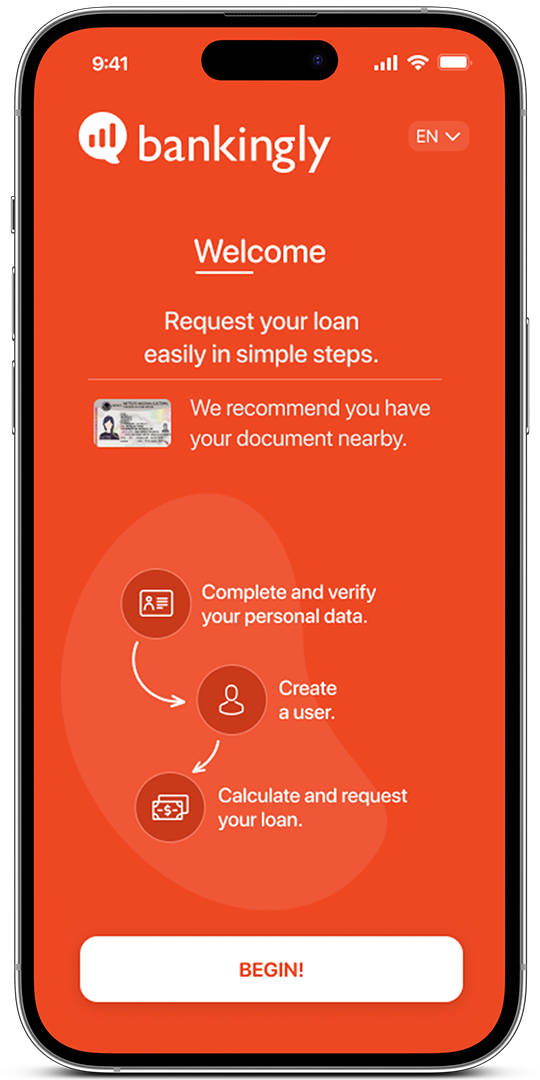

- online loan applications

- conversational banking

- business banking

- improve debt collection rates

- key banking features

Our channels

-

Internet Banking

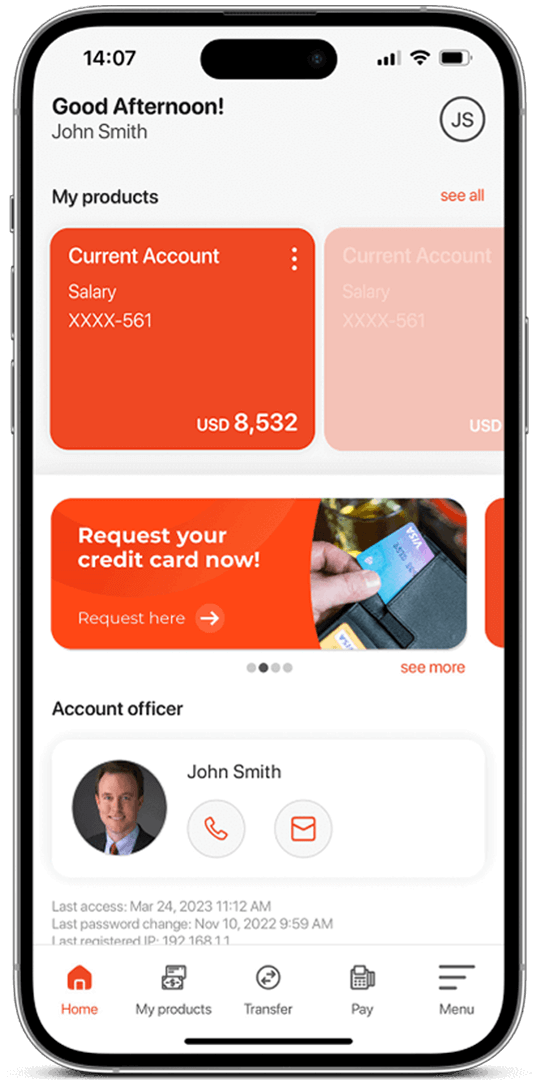

Empower clients' finances with our dynamic duo—a modern app featuring innovative features, customizable design, and comprehensive functionalities. Elevate the way you bank today.

-

Digital Onboarding

Streamline customer interactions. Effortlessly apply for new financial products with enhanced efficiency and security. Validate user information seamlessly through advanced biometric verification.

-

Conversational Banking

Improve engagement and customer satisfaction through more assertive, personalized and real-time communication on social networks.

Clients Testimonials

Learn how our digital solutions have streamlined our clients' banking processes. Understand why Bankingly plays a pivotal role in their digital transformation journey.

+100

clients

+3.5M

people reached

+60

collaborators

Where

we are +20

countries

we are +20